W województwie podlaskim NIK skontrolowała 31 jednostek samorządowych (urzędy gminy lub miast, starostwa powiatowe i ośrodki pomocy społecznej), by sprawdzić w jaki sposób były chronione elektroniczne zasoby informacyjne.

W prawie wszystkich skontrolowanych jednostkach poziom bezpieczeństwa systemów informatycznych i usług sieciowych był na niezadowalającym lub na bardzo niskim poziomie. Jedynie w Urzędzie Miejskim w Suwałkach poziom zabezpieczeń odpowiedzialnych za autoryzację dostępu do sieci wykonano profesjonalnie, zasoby informacyjne były właściwie chronione przed nieuprawnionym dostępem, kradzieżą lub utratą, a praca sieci znajdowała się pod pełną kontrolą jej administratora.

Każdy może mieć dostęp

Dokumentacja i procedury dotyczące ochrony danych w większości skontrolowanych jednostek samorządowych (22 z 31) były niekompletne lub nieaktualne (nawet od ponad 10 lat). Większość podmiotów objętych kontrolą (19) ponadto nie przestrzegała tych przepisów i procedur w kwestii sposobu przechowywania i zabezpieczania danych. Przechowywane były w miejscach ogólnodostępnych, bez możliwości zamknięcia. Instytucje nie sporządzały kopii bezpieczeństwa baz danych lub tworzyły je w niewłaściwy sposób (np. nie kopiując wszystkich danych). Zdarzało się, że nośniki, na których zapisywano kopie, przechowywano w tym samym pomieszczeniu co oryginały, co w żaden sposób nie gwarantuje im bezpieczeństwa.

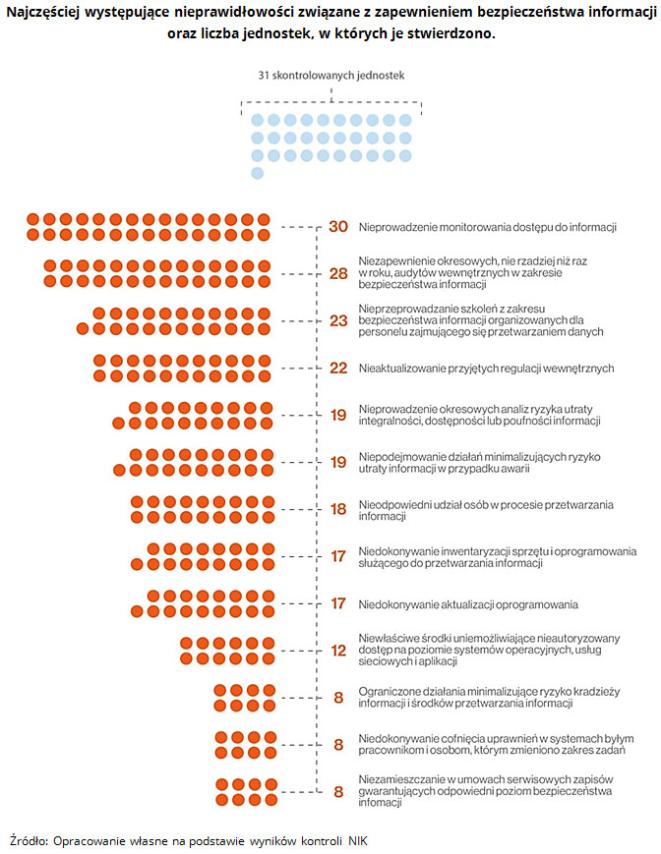

Niemal wszystkie skontrolowane jednostki nie monitorowały dostępu do informacji. Tylko w jednej prowadzono elektroniczny rejestr dostępu, co w przypadku przecieku pozwalało na ustalenie jego źródła. W ponad połowie pracownikom, którzy nie posiadają odpowiednich kwalifikacji ani zadań związanych z zarządzaniem systemami informatycznymi, nadano uprawnienia administratora systemów operacyjnych wykorzystywanych przez nich komputerów. Mieli oni zatem możliwość instalacji dowolnego oprogramowania oraz wprowadzania zmian w konfiguracji tych urządzeń. W ośmiu jednostkach kontrolerzy trafili na przypadki nieodebrania lub odbierania z opóźnieniem byłym pracownikom uprawnień w systemach informatycznych.

Z kolei w 12 jednostkach możliwy był nieautoryzowany dostęp do danych elektronicznych - aby go uzyskać nie trzeba było wpisywać kodów uwierzytelniających lub były one zbyt proste albo ogólnodostępne. Nie przeprowadzano także regularnych audytów wewnętrznych z zakresu bezpieczeństwa informacji, a pracownikom przetwarzającym dane nie zapewniono szkoleń z tego zakresu.